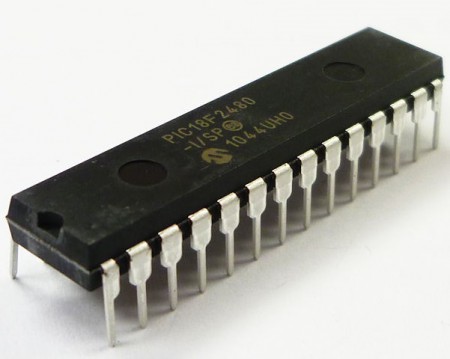

Decipher MCU Microchip PIC18F2480

The PIC18F2480 is a high-performance 8-bit microcontroller (MCU) from Microchip Technology, engineered for applications requiring reliable data communication, especially with its integrated CAN bus support. As part of the PIC18 family, it features robust flash program memory, internal EEPROM, and flexible I/O configurations, making it a favored choice in automotive, industrial, and communication systems.

However, when the need arises to decipher MCU Microchip PIC18F2480, the challenge lies in its built-in secured architecture and stringent access control. Once code protection fuses are activated, direct access to the firmware, source code, or embedded binary file becomes blocked. Organizations that rely on custom or legacy firmware may require assistance in recovering or retrieving this vital data to support continued operation, reverse system degradation, or enable firmware migration.

We can Decipher MCU Microchip PIC18F2480, below chip features for your reference:

– Allows for safe shutdown if peripheral clock stops

Special Microcontroller Features:

· C Compiler Optimized Architecture with Optional Extended Instruction Set

· 100,000 Erase/Write Cycle Enhanced Flash Program Memory Typical

· 1,000,000 Erase/Write Cycle Data EEPROM Memory Typical

· Flash/Data EEPROM Retention: > 40 Years

· Self-Programmable under Software Control

· Priority Levels for Interrupts

· 8 x 8 Single-Cycle Hardware Multiplier

· Extended Watchdog Timer (WDT):

– Programmable period from 41 ms to 131s

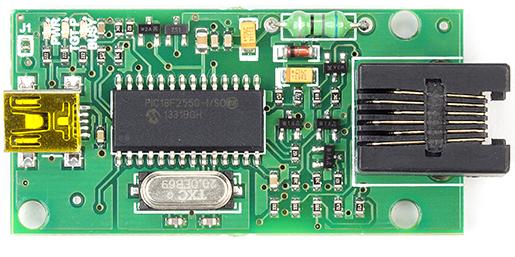

· Single-Supply 5V In-Circuit Serial Programming™ (ICSP™) via Two Pins

· In-Circuit Debug (ICD) via Two Pins

· Wide Operating Voltage Range: 2.0V to 5.5V

ECAN Technology Module Features:

· Message Bit Rates up to 1 Mbps

· Conforms to CAN 2.0B Active Specification

· Fully Backward Compatible with PIC18XXX8 CAN modules

· Three Modes of Operation:

– Legacy, Enhanced Legacy, FIFO

· Three Dedicated Transmit Buffers with Prioritization

· Two Dedicated Receive Buffers

· Six Programmable Receive/Transmit Buffers

· Three Full 29-Bit Acceptance Masks

· 16 Full 29-Bit Acceptance Filters w/Dynamic Association

· DeviceNet™ Data Byte Filter Support

· Automatic Remote Frame Handling

· Advanced Error Management Features

The PIC18F2480 includes a locked memory model that protects proprietary data, configuration files, and user programs from external access. Once protection bits are set, both flash and EEPROM contents are hidden from standard tools. The device employs fuse bits and security flags that prevent unauthorized readout, effectively shielding the MCU from unwanted copying, cloning, or firmware replication.

This makes any attempt to extract, dump, or decode the embedded program particularly difficult without the use of advanced tools and expertise. Moreover, Microchip’s design ensures that even accidental or unauthorized access attempts can result in permanent data loss or system failure.

When attempting to decipher MCU Microchip PIC18F2480, one must carefully handle the process of breaking the protection without damaging the device or erasing the data archive. Removing the fuse bit responsible for locking the memory is a key step. Once the protection is bypassed safely, the original firmware and heximal data can be accessed and potentially duplicated or restored.

Other complications include:

- Encrypted or Obfuscated Firmware Layout – Even after access is gained, decoding the structure of the stored memory may require reverse engineering.

- Complex Memory Mapping – The separation of configuration data, EEPROM, and flash segments adds another layer of difficulty in obtaining a complete and usable image.

- Anti-Tamper Mechanisms – The microcontroller may trigger self-erasure if invasive decapsulation or attack patterns are detected.

We provide a complete, safe, and professional solution for those needing to decipher MCU Microchip PIC18F2480. Our specialized team is equipped with advanced tools and years of experience in microcontroller analysis, enabling us to unlock, read, and replicate even highly protected firmware environments.

Our service includes:

- Secure and non-destructive firmware recovery

- Accurate replication and duplication of your existing firmware

- Legal and ethical procedures for handling locked and encrypted microcontrollers

- Capability to open devices via advanced hardware interfaces without damaging the original chip

Whether your goal is to restore lost firmware, extract an embedded binary, or copy a program to new hardware, we ensure precision and confidentiality throughout the process. For critical systems relying on the PIC18F2480, trust us to deliver the reliable results you need.

Let us help you regain access, control, and continuity with your Microchip-based solutions.