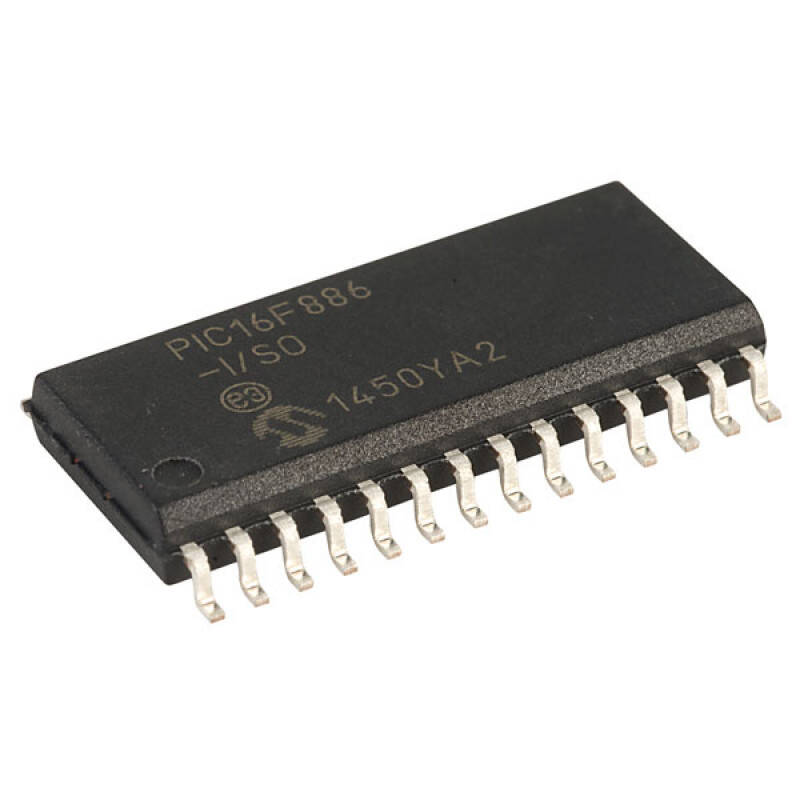

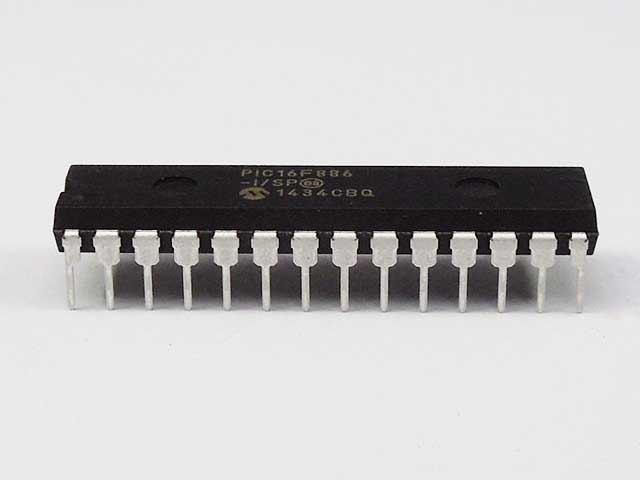

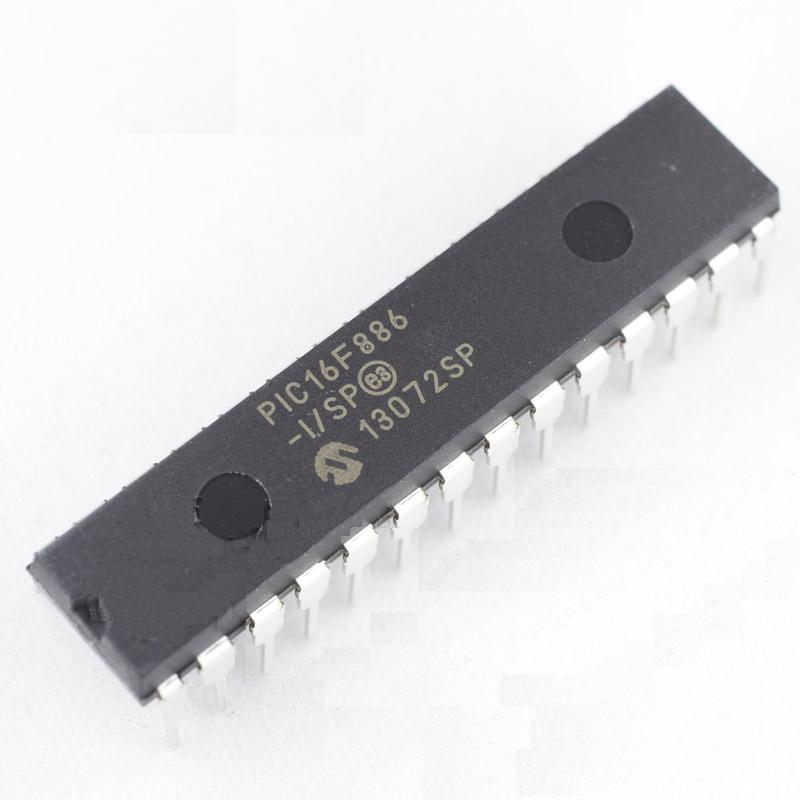

Attack Microcontroller Chip Microchip PIC16F886

Attack Microcontroller Chip Microchip PIC16F886 frames a technical perspective on analyzing and recovering embedded program assets from the PIC16F886 family. The PIC16F886 is a popular 8-bit microcontroller (MCU) featuring internal flash, EEPROM, and rich peripheral sets. Its on-board firmware, binary images and heximal program files form the operational backbone of many devices. From a pure engineering viewpoint, tasks such as extract, readout, dump, or retrieve are specialized activities that demand careful planning, deep hardware familiarity, and methodical reverse engineering.

Architecture and Data Landscape

The PIC16F886 combines a deterministic microprocessor core with segmented memory: program flash and nonvolatile EEPROM for configuration and calibration data. The layout of interrupt vectors, boot sections, and user data archives dictates how source code and runtime files are organized. When engineers attempt to decode a captured binary, or to decrypt and interpret protected sections, understanding these architectural details is essential. Even simple tasks like creating a verified copy or clone of a working unit require precise extraction of the correct memory regions and associated data files.

We can Attack Microcontroller Chip Microchip PIC16F886, please view below IC features for your reference:

High-Performance RISC CPU:

· Only 35 instructions to learn:

– All single-cycle instructions except branches

· Operating speed:

– DC – 20 MHz oscillator/clock input

– DC – 200 ns instruction cycle

· 8-level deep hardware stack

· Direct, Indirect and Relative Addressing modes

Special Microcontroller Features:

· Precision Internal Oscillator:

– Factory calibrated to ±1%

– Software selectable frequency range of 8 MHz to 31 kHz

– Software tunable

– Crystal fail detect for critical applications

– Clock mode switching during operation for power savings

· Wide operating voltage range (2.0V-5.5V)

· Industrial and Extended Temperature range

· Power-on Reset (POR)

· Power-up Timer (PWRT) and Oscillator Start-up Timer (OST)

· Brown-out Reset (BOR) with software control option

· Enhanced low-current Watchdog Timer (WDT) with on-chip oscillator (software selectable nominal 268 seconds with full prescaler) with software enable

· Multiplexed Master Clear with pull-up/input pin

· Programmable code protection

· High Endurance Flash/EEPROM cell:

– 100,000 write Flash endurance

– 1,000,000 write EEPROM endurance

– Flash/Data EEPROM retention: > 40 years

· Program memory Read/Write during run time

· In-Circuit Debugger (on board)

Typical Applications

The PIC16F886 sees broad use where compact control and analog integration are required:

- Sensor controllers and small industrial I/O modules.

- Consumer electronics and appliance control boards.

- Metering and instrumentation that rely on stored calibration in EEPROM.

- Prototypes and embedded platforms where the program archive encapsulates product logic.

In such deployments, loss of the firmware or inability to access the program file drives the need to recover, restore, or replicate device behavior.

Engineering Challenges (Non-Actionable)

Working with secured, protected, or locked PIC16F886 devices introduces several technical hurdles without delving into bypass methods:

- Protection States and Readout Limits: Some devices present locked states that limit straightforward readout and make full dump operations incomplete under standard interfaces.

- Fragmented or Encrypted Data: Retrieved binary or heximal fragments may be encrypted, obfuscated, or interleaved with application-specific tables, requiring careful decode and analysis.

- Aging and Data Integrity: Long-deployed chips may suffer degraded EEPROM retention, making extracted data noisy or partial; reconstruction demands error-tolerant capture and validation.

- Physical Handling Risks: Physical inspection—when necessary—such as package open or controlled decapsulate, risks damage to the chip unless performed in proper lab conditions.

- Complex Reverse Engineering: Reconstructing usable source code or functionally equivalent program artifacts from raw binary images is an iterative process of disassembly, pattern recognition, and functional testing.

These constraints turn a simple intent to copy or duplicate into a disciplined engineering project rather than a mechanical operation.

· Standby Current:

– 50 nA @ 2.0V, typical

· Operating Current:

– 11 ìA @ 32 kHz, 2.0V, typical

– 220 ìA @ 4 MHz, 2.0V, typical

· Watchdog Timer Current:

– 1 ìA @ 2.0V, typical

Peripheral Features:

· 24/35 I/O pins with individual direction control:

– High current source/sink for direct LED drive

– Interrupt-on-Change pin

– Individually programmable weak pull-ups

– Ultra Low-Power Wake-up (ULPWU)

· Analog Comparator module with:

– Programmable on-chip voltage reference (CVREF) module (% of VDD)

– Fixed voltage reference (0.6V)

– Comparator inputs and outputs externally accessible

– SR Latch mode

– External Timer1 Gate (count enable)

· A/D Converter:

– 10-bit resolution and 11/14 channels

· Timer0: 8-bit timer/counter with 8-bit programmable prescaler

· Enhanced Timer1:

– 16-bit timer/counter with prescaler

– External Gate Input mode

– Dedicated low-power 32 kHz oscillator

· Timer2: 8-bit timer/counter with 8-bit period register, prescaler and postscaler

· Enhanced Capture, Compare, PWM+ module:

– 16-bit Capture, max. resolution 12.5 ns

– Compare, max. resolution 200 ns

– 10-bit PWM with 1, 2 or 4 output channels, programmable “dead time”, max. frequency 20 kHz

– PWM output steering control

· Capture, Compare, PWM module:

– 16-bit Capture, max. resolution 12.5 ns

– 16-bit Compare, max. resolution 200 ns

– 10-bit PWM, max. frequency 20 kHz

· Enhanced USART module:

– Supports RS-485, RS-232, and LIN 2.0

– Auto-Baud Detect

– Auto-Wake-Up on Start bit

· In-Circuit Serial ProgrammingTM (ICSPTM) via two pins

· Master Synchronous Serial Port (MSSP) module supporting 3-wire SPI (all 4 modes) and I2C™ Master and Slave Modes with I2C address mask

Practical Technical Services

From a technical-services standpoint, competent teams deliver a suite of capabilities focused on fidelity and verification:

- Controlled readout and forensic dump attempts with comprehensive logging.

- Advanced decode and decrypt analysis of recovered files and archives (where authorized).

- Systematic reverse engineering to reconstruct program flow and identify calibration data.

- Emulation and lab validation to replicate, duplicate, or clone functional behavior on replacement hardware.

- Safe restore and recover workflows that minimize risk to original silicon and preserve the integrity of memory contents.

Engineers may also provide migration plans to replicate legacy functionality on modern MCUs, delivering a tested program image and documentation for redeployment.

Conclusion

Technically speaking, Attack Microcontroller Chip Microchip PIC16F886 describes a domain where electronics engineering, signal-level analysis, and meticulous reverse engineering converge. Whether the goal is to retrieve, recover, restore, or simply copy the embedded firmware and data archive, success depends on precise readout, careful interpretation of binary and heximal artifacts, and rigorous validation to ensure the replicated system performs as intended. If your project requires a technical partner to extract, decode, or replicate PIC16F886-based program logic, an experienced engineering team can provide the laboratory-grade workflows and verification required for reliable outcomes.